¿Cómo saber si espían mi celular?

¿Últimamente tu celular actúa de forma extraña?

Si has notado que la batería se agota rápido, el dispositivo se calienta sin razón o aparecen apps que nunca instalaste, podrías estar siendo víctima de espionaje.

No es paranoia, es una posibilidad real y conocer las señales te ayudará a actuar a tiempo.

- Señales claras de que alguien podría estar espiando tu celular

- ¿Cómo saber si rastrean tu ubicación sin permiso?

- ¿Pueden espiarte sin instalar nada?

- ¿Y la cámara? ¿También puede ser usada para espiarte?

- ¿Qué hacen los hackers con tu información?

- ¿Cómo eliminar el software espía de tu celular?

- ¿Existen teléfonos imposibles de espiar?

Señales claras de que alguien podría estar espiando tu celular

Antes de entrar en pánico, presta atención a los síntomas más comunes de espionaje digital.

Si notas varias de estas señales al mismo tiempo, es momento de actuar y proteger tu información.

📉 La batería se descarga mucho más rápido. Uno de los primeros síntomas de que algo no está bien es un consumo excesivo de batería. Esto puede deberse a aplicaciones espía que operan en segundo plano, incluso cuando no usas el teléfono.

🔥 El celular se calienta sin usarlo. El sobrecalentamiento sin motivo es otra señal importante. Si tu celular se calienta solo, puede indicar que algún proceso oculto como un software espía se está ejecutando.

📞 Sonidos extraños o interferencias durante las llamadas. ¿Escuchas ecos, ruidos raros o interrupciones durante una llamada? Podría ser un fallo técnico… o una intervención remota. Muchos usuarios reportan estas señales cuando están siendo vigilados.

📱 Apps desconocidas aparecen sin tu permiso. Revisa constantemente tus aplicaciones instaladas. Si encuentras alguna que no recuerdas haber descargado, es probable que se trate de software espía oculto.

📊 Aumento inesperado del consumo de datos. Si tu consumo de datos móviles se dispara sin haber cambiado tus hábitos, podría estar enviándose información a un tercero. Esto es una alerta roja.

📓 Historial de llamadas o mensajes alterado. Si encuentras llamadas o mensajes que no enviaste, tu celular podría estar siendo manipulado remotamente.

⏳ Reinicios y apagados lentos. Cuando el sistema tarda mucho en reiniciarse o apagarse, puede deberse a que hay procesos ocultos bloqueando el cierre normal del sistema operativo.

🔐 Notificaciones de seguridad extrañas. ¿Te llegan alertas de accesos sospechosos o intentos de ingreso a cuentas que no reconoces? Eso puede ser evidencia clara de espionaje.

Aplicaciones que puedes usar para detectar espionaje

Algunas herramientas te ayudan a identificar apps sospechosas o conexiones anormales:

- GNetTrack Lite: Ayuda a rastrear señales GSM y ubicar torres celulares cercanas, útil para comprobar si hay rastreo no autorizado.

- Malwarebytes: Detecta aplicaciones espía o virus ocultos.

- AirDroid o NetGuard: Monitorean conexiones remotas y tráfico sospechoso en tiempo real.

Códigos secretos para descubrir desvíos o vigilancia

Además de los síntomas anteriores, existen códigos MMI que puedes marcar para verificar si alguien ha desviado tus datos o llamadas:

- *#21#: Muestra si tu celular tiene activado el desvío de llamadas, mensajes y datos. Si alguno aparece como activo sin tu consentimiento, es señal de intervención.

- *#62#: Revela a qué número se están desviando tus llamadas cuando tu teléfono está fuera de cobertura.

- ##002#: Este código desactiva todos los desvíos. Es una buena práctica usarlo para asegurarte de que nadie está interceptando tu información.

Si te gustó esto, explora también: 🚀 ¿Es ilegal que mi pareja revise mi celular? 📖

¿Cómo saber si rastrean tu ubicación sin permiso?

Muchos dispositivos permiten que las aplicaciones accedan a tu ubicación incluso cuando no estás usándolas.

Esto abre la puerta a que alguien monitoree tus movimientos en tiempo real sin que te des cuenta.

La primera señal puede ser un consumo anormal de batería o datos móviles.

Las apps que rastrean la ubicación suelen ejecutar procesos en segundo plano que agotan recursos del teléfono.

También puedes notar que ciertas aplicaciones aparecen como activas o enviando datos cuando no las estás usando.

Esto puede verse desde los ajustes del sistema en la sección de actividad o permisos.

Para verificar qué apps tienen acceso a tu ubicación, sigue estos pasos:

- Ve a “Configuración” o “Ajustes” del celular.

- Ingresa a “Ubicación” o “Servicios de ubicación”.

- Selecciona “Permisos de apps” o “Permiso de acceso a la ubicación”.

- Revisa qué apps tienen acceso “Siempre” o “En segundo plano”. Si no reconoces alguna o no debería tener ese permiso, desactívalo de inmediato.

¿Y si le echas un ojo a esto también?: 👁️ ¿Cómo saber si mi WhatsApp está conectado a otro móvil? 📘

Otra forma de confirmar si te están rastreando es revisar tu historial de ubicaciones en Google (Android) o en “Buscar” de iCloud (iPhone).

Allí puedes ver si hay movimientos registrados que tú no hiciste.

Algunas aplicaciones maliciosas incluso pueden rastrear tu posición usando el Wi-Fi o el Bluetooth sin requerir el GPS.

Por eso es importante desactivar funciones como “Escaneo Wi-Fi” o “Ubicación por Bluetooth” cuando no las necesites.

También puedes desactivar temporalmente la ubicación para evitar rastreos:

- Desde el panel rápido deslizando hacia abajo: toca el ícono de ubicación para desactivarlo.

- Apaga el GPS y desactiva el historial de ubicaciones en tu cuenta de Google o iCloud.

Finalmente, recuerda que algunas redes Wi-Fi públicas pueden registrar tu ubicación con precisión, aunque el GPS esté apagado.

Es preferible usar tu red móvil si tienes sospechas.

El rastreo de ubicación no siempre es visible, pero revisar con frecuencia los permisos y comportamientos de tu celular puede ayudarte a detectar una intrusión a tiempo.

¿Pueden espiarte sin instalar nada?

La respuesta es sí. Aunque suene alarmante, es posible que alguien te espíe sin instalar una sola aplicación en tu teléfono.

Hoy en día, los métodos de vigilancia se han vuelto más sutiles y sofisticados.

Los hackers o personas con conocimientos técnicos pueden explotar vulnerabilidades del sistema operativo o de las redes a las que te conectas.

No necesitas dar clic en nada para que, por ejemplo, se active un rastreo silencioso desde el navegador.

Una de las formas más comunes es mediante el uso de redes Wi-Fi públicas.

Al conectarte a una red insegura, permites que otros vean lo que haces en tu dispositivo, incluyendo contraseñas o ubicaciones, incluso sin que lo notes.

Esto te va a dar aún más claridad: 🌤️ ¿Cómo rastrean los teléfonos usando el número de celular? 🧠

Otro método cada vez más usado es la inyección de scripts maliciosos desde páginas web comprometidas.

Basta con visitar una página insegura para que se descargue un código que monitoriza tu actividad o abre la cámara sin tu consentimiento.

También existen técnicas de espionaje remoto mediante sistemas de gestión MDM (Mobile Device Management).

Aunque están pensadas para entornos corporativos, algunos las usan de forma ilegal para vigilar sin que el usuario lo sepa.

Incluso algunas funciones del teléfono, como el asistente de voz o las aplicaciones de sistema, pueden activarse en segundo plano si no revisas sus permisos.

Algunas apps legítimas pueden recolectar datos sin que hayas instalado nada adicional.

Por eso, es vital que mantengas tu dispositivo actualizado.

Muchas veces los sistemas lanzan parches de seguridad para corregir estos huecos.

No actualizar el sistema deja la puerta abierta a estos ataques invisibles.

También es recomendable usar navegadores seguros y configurar opciones como “No rastrear” en tus ajustes de privacidad.

Una simple navegación sin protección puede bastar para comprometer tus datos.

⚠️ Recuerda: incluso sin instalar nada, tu celular puede ser una ventana abierta a tus datos personales si no tomas precauciones con las redes, sitios web y configuraciones que usas diariamente.

¿Y la cámara? ¿También puede ser usada para espiarte?

La cámara de tu celular no solo puede capturar momentos, también puede convertirse en una de las herramientas más invasivas para espiar tu privacidad, especialmente si no supervisas adecuadamente sus permisos.

Algunas apps maliciosas no solo acceden a la cámara, sino que pueden activarla sin mostrar notificaciones o sin que el icono de grabación aparezca.

Esto significa que podrían estar grabando imágenes o videos sin que tú lo sepas.

Incluso si el LED frontal no se enciende, no puedes asumir que la cámara no está en uso.

Existen formas de suprimir la luz del indicador mediante software, lo que permite que la vigilancia pase completamente desapercibida.

Una práctica que han reportado algunas víctimas es la toma de capturas de pantalla en momentos específicos, como al usar redes sociales o al ingresar contraseñas.

⚠️ Este tipo de espionaje no requiere videos largos, solo fragmentos estratégicos.

Otra señal poco conocida es el consumo anormal del procesador cuando no estás usando ninguna app.

Si la cámara está funcionando en segundo plano, el dispositivo puede volverse más lento o responder con retraso.

Además, hay aplicaciones legítimas que piden acceso a la cámara sin que realmente lo necesiten.

Por ejemplo, apps de notas, linterna o filtros de pantalla.

Otorgar acceso innecesario a este sensor abre la puerta a riesgos mayores.

Y no se trata solo de espionaje en tiempo real.

Algunas apps toman fotos automáticamente cuando detectan que desbloqueas el celular o cuando el rostro se acerca al sensor.

Estas imágenes pueden almacenarse en servidores remotos sin tu permiso.

Para evitar esto, asegúrate de desactivar el permiso de cámara en todas las apps que no lo requieran para funcionar.

También puedes usar apps de seguridad que te notifiquen cada vez que la cámara se active, dándote control total sobre su uso.

Finalmente, usar una pequeña mica o tapadera física sobre la cámara frontal puede ser una solución sencilla pero efectiva.

Prevenir siempre será mejor que descubrir demasiado tarde que alguien te ha estado observando.

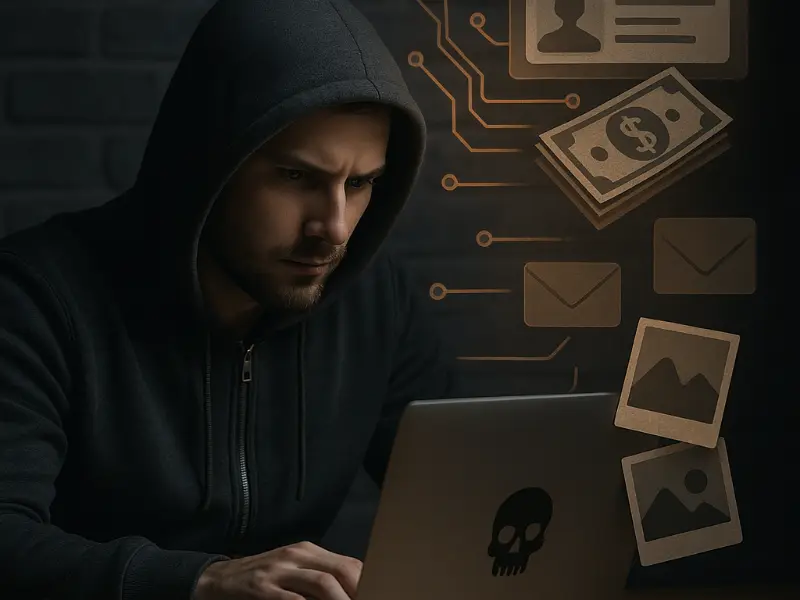

¿Qué hacen los hackers con tu información?

Cuando alguien logra tener acceso total o parcial a tu celular, el daño puede ir mucho más allá del simple espionaje.

Cada dato que guardas en tu teléfono desde tus fotos hasta tus contraseñas tiene valor, y los hackers saben exactamente cómo explotarlo.

- Vender tus datos personales: Tu nombre completo, correo electrónico, número telefónico, ubicación, contactos e incluso tus fotos pueden ser recopilados y vendidos en la Dark Web. Estos datos suelen ser utilizados por otros delincuentes para suplantar identidades, crear perfiles falsos o enviar campañas masivas de estafa digital.

- Acceder a tus cuentas bancarias: Si guardas información como claves, tokens o tienes apps bancarias abiertas, un hacker puede realizar transferencias, solicitar préstamos o comprar en línea usando tus fondos. Muchos fraudes financieros comienzan con un simple acceso a un celular.

- Extorsionarte: Si logran acceder a tus conversaciones, imágenes privadas o datos comprometedores, pueden usarlos para chantajearte emocional o económicamente. Incluso si no hay nada grave, muchas víctimas ceden por miedo al escándalo o al daño reputacional.

- Encender la cámara o el micrófono sin tu permiso: Esto les permite grabar momentos íntimos o conversaciones delicadas. Aunque creas que tu celular está en reposo, el espía puede estar captando lo que sucede a tu alrededor sin que lo notes.

- Minar criptomonedas: A través de malware especializado, tu celular puede ser transformado en una pequeña máquina para generar criptomonedas como Monero. Este proceso consume batería, recursos del sistema y reduce la vida útil del equipo, todo sin que obtengas nada a cambio.

- Instalar malware persistente: Este tipo de malware se mantiene oculto en tu sistema, incluso después de reiniciar el celular. Permite al atacante seguir recolectando datos de forma silenciosa durante semanas o meses, sin levantar sospechas.

Los hackers no solo buscan robar una foto o leer un mensaje.

Están tras tu identidad digital completa, y una vez que entran a tu celular, pueden crear una réplica de tu vida digital para manipularla como deseen.

Por eso es vital actuar rápido ante cualquier señal de espionaje o intrusión.

Entre más tiempo tengan acceso, mayor será el daño, y más difícil será recuperar tu seguridad digital.

¿Cómo eliminar el software espía de tu celular?

Eliminar un software espía no siempre es fácil, pero mientras más rápido actúes, menos daño puede causar.

Además de restablecer tu teléfono y cambiar contraseñas, hay otros métodos que pueden ayudarte a eliminar la amenaza por completo.

- Activa el modo seguro del dispositivo: Al iniciar tu celular en modo seguro, se desactivan todas las aplicaciones de terceros. Esto te permite identificar manualmente cualquier app sospechosa que no aparezca cuando el teléfono está en modo normal.

- Desinstala manualmente aplicaciones desconocidas: Ve a la configuración de “Aplicaciones” y revisa una por una. Si encuentras nombres como “System Update Service” o “Device Admin Tool”, investiga su origen y desinstala si no son del sistema.

- Revoca permisos innecesarios: Aunque una app no sea visible, puede seguir funcionando si tiene permisos activos. Revisa manualmente los accesos a cámara, micrófono, ubicación y mensajes desde los ajustes de privacidad.

- Utiliza una app de seguridad confiable: Existen antivirus móviles que detectan y eliminan aplicaciones espía. Usa opciones como Malwarebytes, Bitdefender o Kaspersky Mobile, que ofrecen escaneos profundos en tiempo real.

- Revisa los administradores del dispositivo: Algunas apps espía se registran como “administradores del sistema”, lo que impide su eliminación normal. Desde “Seguridad” o “Administración de dispositivos”, revoca ese permiso antes de desinstalar.

- Comprueba el uso de datos y batería: Si una app desconocida consume muchos recursos, puede estar enviando información en segundo plano. Esto es una pista útil para detectar software espía.

- Actualiza el sistema operativo: En algunos casos, actualizar tu sistema puede parchar vulnerabilidades que están siendo explotadas por el espía, y desactivar sus accesos sin que lo sepas.

- Desvincula tu cuenta de Google o Apple temporalmente: Si sospechas que el espía tiene acceso a tu cuenta principal, desvincúlala del teléfono y cambia todas las contraseñas desde otro dispositivo.

Si después de todo esto sigues notando comportamientos extraños, acude con un técnico especializado en seguridad digital.

Algunos ataques son tan avanzados que solo pueden identificarse con herramientas profesionales.

Recuerda que mientras más completo sea el proceso de limpieza, más difícil será que vuelvan a espiarte.

Prevenir futuras intrusiones comienza eliminando completamente las puertas traseras que hayan dejado.

¿Qué hacer si recibiste un celular como regalo y sospechas?

Recibir un celular como obsequio puede parecer un buen gesto, pero también puede ser una de las formas más comunes de espionaje encubierto, especialmente cuando el dispositivo ya viene configurado o con un chip incluido.

✅ La primera regla es clara: formatea el dispositivo antes de usarlo.

Aunque venga nuevo y sellado, o incluso si la persona te asegura que solo "te lo dejó listo para usar", eso no garantiza que esté libre de software espía.

Muchas aplicaciones de espionaje profesional pueden instalarse en segundos y desaparecer del menú principal.

Una vez instaladas, funcionan en segundo plano sin generar notificaciones, y transmiten todo lo que haces, ves, escribes o escuchas.

Por eso, incluso si tú mismo rompiste los sellos del empaque, lo más prudente es hacer una restauración de fábrica antes de conectar el celular a internet o iniciar sesión con tu cuenta personal.

Otro paso fundamental es revisar el chip.

Si te entregaron el teléfono con tarjeta SIM incluida, verifica que esa línea esté registrada a tu nombre.

En muchos países, como México, el chip debe estar vinculado al INE o CURP.

Si no es así, esa persona aún tiene control legal sobre la línea.

Un chip registrado a otro nombre puede usarse para duplicar cuentas de WhatsApp, recibir tus códigos de verificación, o solicitar reposición de la línea en cualquier momento sin que lo sepas.

Después de formatear el celular, realiza una configuración completamente nueva, sin restaurar copias de seguridad antiguas.

Es mejor comenzar desde cero que arrastrar una posible infección.

Además, cambia todas tus contraseñas desde otro dispositivo que tengas seguro.

Incluye tus cuentas de:

✅ Correo electrónico

✅ Redes sociales

✅ Aplicaciones bancarias

✅ Servicios de almacenamiento en la nube

Si notas que después de hacer todo esto, alguien aún parece tener acceso a tu información, lo más probable es que el espionaje venga desde el chip o desde una app que se reactivó tras iniciar sesión.

En ese caso, repite el formateo, cambia de chip y configura una nueva cuenta.

Desconfiar de un regalo puede parecer exagerado, pero tu privacidad vale mucho más que la incomodidad de ser precavida.

Si alguien se molesta porque formateaste el teléfono que te regaló, eso por sí solo es una señal de alerta.

¿Existen teléfonos imposibles de espiar?

No hay dispositivos 100% invulnerables, pero sí hay modelos que priorizan la seguridad.

Celulares con sistemas reforzados o versiones empresariales tienen capas adicionales de protección que dificultan el espionaje.

El espionaje móvil es una amenaza real y cada vez más común.

No necesitas ser una figura pública para que alguien quiera vigilarte.

Ya sea por celos, control o fraude, muchas personas han sido víctimas sin darse cuenta.

Aprende a identificar las señales, usa los códigos que revisamos, y protege tu privacidad con medidas simples como revisar permisos, instalar apps confiables y mantener tu dispositivo actualizado.

Tu celular es una extensión de tu vida personal. Cuídalo como tal.

Si quieres ver más artículos como ¿Cómo saber si espían mi celular? entra en la categoría Tendencias ¡Gracias por tu visita!

Deja una respuesta